Les analyses par comtés des résultats des votes avec la loi de Benford ont montré de très fortes présomptions de fraudes dans les comtés gagnés par les Démocrates dans les États Démocrates. Et de plus fortes présomptions de fraudes encore dans les comtés gagnés par les Démocrates se situant dans les États pivots Démocrates.

Vu les très fortes improbabilités statistiques, je mettais en doute principalement les machines à voter tant il semblait impossible d’atteindre de tels résultats statistiques avec des manipulations physiques locales non coordonnées. Pour cette raison, je me suis plus intéressé à la démarche de Sydney Powell qui vise plus spécifiquement les machines à voter. Elle est de plus longue haleine que la démarche entreprise par Rudy Guliani et Jenna Ellis, et aussi plus difficile à prouver. Ses conséquences vont bien au delà du résultat de ces élections présidentielles.

Les deux premiers recours déposés par l’équipe Powell nous donnent déjà quelques informations concernant les machines à voter. Le témoin clé de ces deux premiers recours est Russel Ramsland. On trouve une vidéo de lui très instructive, en date du 5 novembre, qui détaille par le menu le fonctionnement de ce système de votation électronique utilisé par Dominion, entre autres, avec ses machines à voter. Je ne la trouve donc qu’avec retard mais, pour ma défense, j’ai d’abord commencé à m’intéresser aux résultats des élections américaines par curiosité pour la loi de Benford. Je prends donc le train en marche. Russel dirige une société de sécurité et de cybersécurité au Texas et a commencé à s’intéresser aux machines à voter lorsque des militants Républicains – l’étant lui-même-, sont venus lui apporter des données concernant les élections du comté de Dallas de 2018 qu’ils trouvaient douteuses. Depuis lors, lui et son équipe ont pris le temps d’analyser le fonctionnement des machines de Dominion et de son logiciel ainsi que de ses très nombreuses failles de sécurité.

La gestion des votes est, depuis la loi HAVA de 2002, gérée par les entreprises privées (Votes Co’s et Mid-Level Co’s). Elles utilisent deux bases de données en lien, l’une officielle communiquée aux autorités locales, l’autre non officielle communiquée aux systèmes de rapports (GCR, VR systems, Clarity Elections, etc.) qui stockent leurs données sur des serveurs qui alimentent, en bout de chaîne, les médias. La deuxième base de données, ou base de données non officielle, communique donc les résultats des votes aux systèmes de rapports par internet. Chaque mise à jour est transmise par internet. Un opérateur de données comme Scytl possède des serveurs situés à Francfort. L’équipe de Russel trouve même ces bases de données accessibles dans son cloud. Elles sont donc effectivement connectées à internet. La base de données officielle qui n’est pas connectée à internet n’est, en quelque sorte, que le résultat de la base de données non officielle qui elle, est bel et bien connectée, contrairement à ce qu’affirme les médias fake news américains. Russel ajoute que les votes peuvent être modifiés directement depuis la base de données sur les serveurs et téléchargés ensuite dans la base de données non officielle au niveau du comté. La base de données non officielle communique aisément avec la base de données officielle étant donné qu’elles sont toutes les deux derrière le même pare-feu. Le système Dominion qui a été testé par l’équipe de Russel est une vrai passoire, des vulnérabilités peuvent visiblement être exploitées à tous les niveaux, du logiciel de tabulation à la base de données, en passant par les logiciels de ces entreprises qui peuvent être ensuite téléchargés dans les machines à voter. On précisera par ailleurs, ce n’est pas dans la présentation de Russel, que ces machines utilisent Windows 10 comme système d’exploitation ainsi, comme elles sont connectées à internet, on peut imaginer des vulnérabilités supplémentaires propres au système d’exploitation Windows.

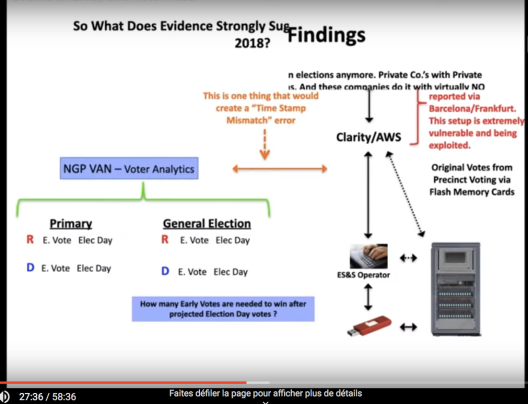

NGP VAN est une société d’analyse des données électorales liée au parti Démocrate, c’est une Cambridge Analytica des Démocrates mais qui n’a provoqué, quant à elle, aucun scandale. Elle fait aussi des analyses prédictives à partir des élections précédentes, comme les primaires (Primary), en les reliant aux élections générales suivantes (General Election) en se concentrant sur les premiers votes. A partir de ces données historiques, elle essaie d’établir des algorithmes pour les élections à venir à partir des analyses des premiers votes aux primaires précédents l’élection générale pour établir une sorte de météo électorale concentrée sur la première partie du vote le jour de l’élection. En fonction de ses projections et des premiers résultats le jour du scrutin elle peut dire, en temps réel, combien de votes sont en moins pour correspondre à ses projections à tel moment de la journée pour que les Démocrates gagnent les élections. Un opérateur est présent le jour du vote au niveau du comté (dans l’exemple de Dallas c’est ES&S) qui a accès au système de tabulation centralisé provenant des différentes circonscriptions. Il effectue des mises à jour constantes de la base de données non officielle qui sont envoyées aux systèmes de rapports (Clarity/AWS), puis sur le cloud de Scytl (partie manquante sur l’image ci-dessus) dès que le système de tabulation reçoit des résultats des bureaux de vote. L’équipe de Russel a constaté, en observant les messages d’erreurs dans les logs, que NGP VAN se connecte au flux de données qui transite depuis l’opérateur jusqu’au cloud de Scytl, pour mettre à jour ses projections météos électorales. Ce qui, en soit, n’a rien de choquant puisque c’est le but avoué de l’opération. Ce qui l’est plus en revanche pour Russel, c’est que les messages d’erreurs (Time Stamp Mismatch) montrent que NGP VAN ne fait pas que récupérer des données, mais qu’elle ajoute aussi des données à ce flux de données. A ce stade de l’analyse, on ne peut pas savoir quelles étaient ces données, mais on peut se demander avec quoi NGP VAN nourrit ce flux de données. Toutes ces données sont stockées et contrôlées sur les serveurs de Scytl en dehors des États-Unis qui présentent de nombreuses vulnérabilités. Vulnérabilités, comme le malware QSnatch présent dans le dossier Qstage de Scytl, qui permettent de voir en direct l’évolution des scores et de les changer. Mais aussi, de télécharger de nouvelles données vers la base de données non officielle en ayant accès aux mots de passe et noms d’utilisateurs au niveau des comtés.

Russel donne ensuite de nombreuses preuves de fraudes depuis le logiciel de tabulation en passant par le trafic d’identités des votants. A partir de l’analyse des listes électorales des comtés de Dallas et Houston, il détermine trois types d’usurpation d’identité électorale récurrentes :

- les votants « fantômes » dont le lieu de résidence ne correspond pas au vote. Jusqu’à quatre fantômes différents ont été trouvés par adresse dans le comté de Dallas. Ceux-là peuvent aussi voter plusieurs fois,

- les votants « mystères », lorsque des électeurs se présentent le jour du vote et on leur dit qu’ils ont déjà votés, par exemple,

- les votants « éliminés » ou « changés », votes simplement éliminés ou changés. Jusqu’à 250 000 dans le comté de Houston pour la même journée de vote en 2018. Vu le nombre, cela est nécessairement fait par un logiciel.

C’est pour cela que les dépositions de témoins (affidavits) sont importantes, elles permettent de signaler une fraude numérique qu’il n’est pas possible de voir légalement en dehors d’une expertise des machines et des serveurs, qu’aucun juge n’a ordonné jusqu’ici. Je ne montrerai qu’une fraude parce qu’elle est photogénique et qu’elle illustre bien le fonctionnement du système de votation numérique :

Le rectangle doré, c’est la base de données Clarity Elections avec ses mises à jour en direct (systèmes de rapports expliqués à la première image), à travers le bureau Associated Desk utilisé par CNN. Le bandeau du bas, c’est le compteur de CNN qui s’est mis à jour avec quelques centièmes de seconde de retard par rapport à la base de données Clarity Elections. Mais c’est suffisant pour voir la difference entre les deux compteurs. Au même moment où le candidat Démocrate gagnait 560 voix, le candidat Républicain en perdait 560.

Au vu du fonctionnement des machines à voter, les manipulations frauduleuses peuvent être effectuées par de nombreux acteurs. Des propriétaires des logiciels de tabulation des machines comme Dominion, de la société d’analyse des données NGP VAN, des bases de données gérées par les systèmes de rapport comme Scytl, jusqu’à n’importe quel acteur extérieur capable de se connecter à la base de données non officielle. Selon Russel, l’arrêt du comptage des votes dans les États pivots Démocrates pendant quelques heures était nécessaire pour déterminer combien de votes allaient devoir être rajoutés au compteur des Démocrates. Leurs prévisions, dans ce cas, ne semblent pas avoir été très bonnes.

Russel reprend, en partie, dans ses témoignages du Michigan et de Géorgie des points déjà développés dans ses analyses précédentes. En Géorgie (écart de 12 670 voix en faveur de Joseph Biden, § 23), par exemple, 96 600 votes par correspondance qui ont été comptés ne sont pas inscrits sur les listes électorales du comté (§ 189). Plus 20 311 « fantômes » (§ 188) etc. On y apprend par ailleurs que les logs peuvent être modifiés ou effacés rendant toute vérification usuelle impossible (§ 8). Que des outils sont à disposition des services de renseignements américains pour infiltrer les votations numériques à l’étranger (§ 15). Sans toutefois citer nommément ceux qui ont déjà été rendus publics en 2015 par Dennis Montgomery et en 2017 par Tom McInerney : Hammer et Scorecard. Idem dans le Michigan, dans des proportions encore plus grandes (écart de 154 180 voix en faveur de Joseph Biden, § 112). 384 733 votes en provenance de 4 comtés ont été traités par des machines en 2h38 alors que leurs capacités de traitement ne pouvaient pas excéder 94 867 votes durant ce laps de temps (§ 112, 133 et 134). § 129 et 130 : Capture d’écran qui montre que des votes se retrouvent fractionnés selon la cuisine interne du logiciel. C’est la méthode appelée Ranked Choice Voting par Dominion. On peut lire dans le manuel d’utilisateur de Dominion : « Elimination and declaration of winners is done on basis of points, not votes. » (p. 66) ou encore : « RCV Method : This will select the specific method of tabulating RCV votes to elect a winner. » (p. 65). Si le tableau présenté par Russel est correct, il semble étrange d’utiliser des méthodes sophistiquées, conçues pour des scrutins à choix multiples non proportionnel, pour des scrutins uninominaux majoritaires à un tour. D’après Russel, les votes blancs, entre autres, peuvent être réalloués en utilisant cette méthode à points. § 131 : Fermeture des bureaux de votes puis réouverture avec des votes uniquement pour Joseph Biden. Ce qui est physiquement impossible pour Russel, à moins de charger les machines avec des votes vierges qui les attribueraient tous à Jospeh Biden pendant la pause (§ 131) etc. Voir la première vidéo de Russel à 45’20 pour de plus amples explications à ce sujet. Tous ces problèmes relevés ne respectent pas les lois électorales des différents États et favorisent systématiquement le candidat Démocrate.

Au vu des premières preuves présentées, et on peut en trouver d’autres sur ce site qui les recense, l’inertie des différentes agences américaines laisse songeur. La National Security Agency est, à mon avis, tout à fait capable d’intercepter les communications des systèmes de votations électroniques, mais officiellement ces machines à voter ne sont pas connectées à internet. Il est incroyable que les machines, serveurs et tout ce qui est en rapport avec ces votations numériques n’aient pas déjà été saisis pour être expertisés et qu’aucun juge n’en ait pas déjà ordonné une. Cela laisse évidement le temps d’effacer toute trace compromettante. La Cybersecurity and Infrastructure Security Agency du Department of Homeland Security qui aurait dû être en charge du problème a déclaré que cela avait été les élections les plus sûres de l’histoire des États-Unis. Cette déclaration a été faite par les deux sections de la CISA en charge de la sécurité des élections, Election Infrastructure Government Coordinating Council (GCC) Executive Committee et les membres du Election Infrastructure Sector Coordinating Council (SCC). Or, quand on regarde la liste des membres qui ont rédigé et approuvé cette déclaration, on peu y lire les noms suivants :

- Amazon Web Services (AWS),

- Arrikan, Inc./Chaves Consulting, Inc.

- Associated Press (AP) Elections

- Dominion Voting Systems

- Election Systems & Software (ES&S)

- Hart InterCivic

- Microsoft

- SCYTL

- Smartmatic

- Tenex Software Solutions

- VR Systems

Ce sont les entreprises qui apparaissent, pour les plus connues, dans la première image du schéma de principe en début d’article. Ce sont donc les principaux suspects qui sont en charge de la sécurité électronique des élections et ils déclarent qu’il n’y a rien à voir ! J’imagine que c’est ce qui arrive quand on « libéralise » les élections. La CISA a publié un debunking qui ne répond pas aux questions essentielles et où la connexion à Internet du système de votation n’est pas contestée. Dominion a aussi publié un debunking qui ne répond pas, non plus, aux questions essentielles ni ne conteste la connexion à Internet du système de votation électronique. Les deux réponses me semblent faibles vu la précision et la gravité des accusations portées.

Pour ma part je pense que cette situation est inédite. Si les analyses statistiques à partir de la loi de Benford indique qu’il y a déjà eu fraude dans un passé récent (2012), c’est la première fois qu’elle atteint une telle reconnaissance dans le public. A situation exceptionnelle, réponse exceptionnelle. Pourtant le président Donald Trump semble bien isolé. Je pense que Russel savait que les Démocrates allaient tricher bien avant les élections mais que l’information n’est pas remontée du fait de résistances internes au parti. Donald Trump est un président inexpérimenté en politique, ce qui en soit n’a rien de grave, mais dans ce cas, il faut savoir bien s’entourer. Ce qu’il n’a pas su faire. Michael Flynn a été bien rapidement laissé à son sort dans l’affaire bidon du Russia Gate, Steve Bannon rapidement remercié. De la même manière, Julian Assange croupit toujours dans les geôles de la banlieue londonienne grâce à la pression américaine. Si Wikileaks n’a pas révélé les courriels d’Hillary Clinton pour faire gagner Donald Trump en 2016, cela lui a été tout de même profitable. Quelqu’un qui te sauve la peau sur le champ de bataille, tu ne l’abandonnes pas les tripes à l’air. Sinon qui va te faire confiance ? Quelle reconnaissance pour ceux qui ont servi avec dévouement, même involontairement ? Enfin, on peut remarquer que l’arme que tu utilises pour agresser l’extérieur te revient comme un boomerang quand elle transgresse les valeurs que tu prétends défendre. Même lâché par toutes les agences compétentes, quelques hackeurs bien intentionnés auraient pu intercepter le trafic et démontrer la fraude en direct. Puisque visiblement, pour les juges, se serait les seules preuves recevables. Je pense que des gens comme Steve Bannon, Michael Flynn ou Sydney Powell se doutaient pour les fraudes à venir et que, par conséquent, Donald Trump a dû en être averti. Il ne semble pas y avoir eu de préparation pour l’empêcher, ni même de moyens mis en oeuvre pour prendre la fraude en flagrant délit, du moins de ce que l’on sache jusqu’à présent. Même la réponse à cette fraude qui serait hors normes par son ampleur et sa technicité, apparait désordonnée, malgré l’opiniâtreté des différentes équipes juridiques. J’espère qu’il reste encore une once de justice dans ce pays.

https://commentairesengoguette.wordpress.com/

Billy Paul, America, 1976